Überprüfung der DePIN-Hardwaresicherheit – Aufdeckung der Vertrauensebenen

Prüfung der Hardware-Sicherheit von DePIN-Netzwerken (Decentralized Physical Infrastructure Networks): Die verschiedenen Vertrauensebenen aufgedeckt

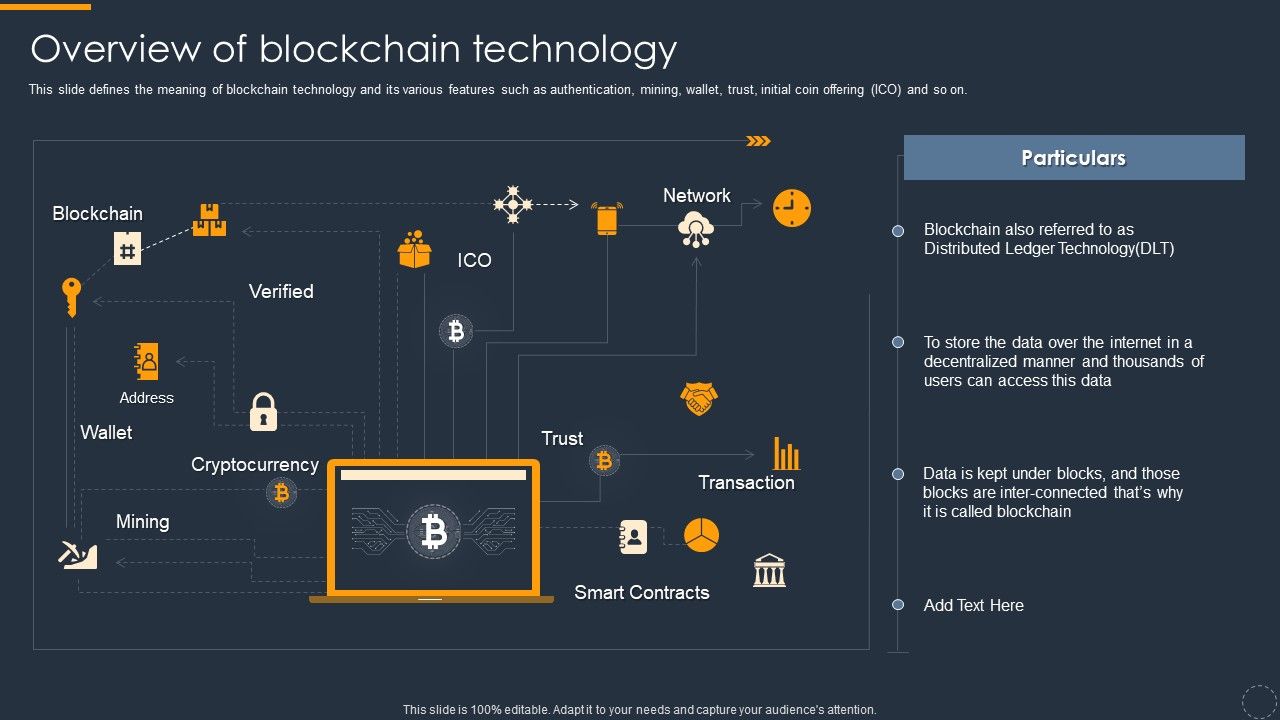

In einer Zeit, in der die digitale Welt zunehmend mit unserer physischen Umgebung verschmilzt, erweist sich das Konzept der dezentralen physischen Infrastrukturnetzwerke (DePIN) als wegweisende Innovation. Diese Netzwerke, die Blockchain-Technologie nutzen, um dezentrale Netzwerke physischer Anlagen wie Ladestationen, Lieferdrohnen und mehr zu schaffen, versprechen, unsere Interaktion mit der Umgebung grundlegend zu verändern. Mit diesem Potenzial geht jedoch die zwingende Notwendigkeit robuster Sicherheitsmaßnahmen einher. Dieser Artikel untersucht den vielschichtigen Ansatz zur Prüfung der Hardware-Sicherheit von DePIN und konzentriert sich dabei auf die Grundlagen, praktische Überlegungen und die Bedeutung des Schutzes dieser kritischen Infrastrukturen.

Die Architektur des Vertrauens

Das Herzstück von DePIN bildet ein dezentrales Netzwerk physischer Assets, die jeweils mit intelligenter Hardware ausgestattet sind und mit Blockchain-Protokollen interagieren können. Diese Architektur ist sowohl Stärke als auch Schwachstelle. Um Vertrauen zu gewährleisten, ist es unerlässlich, die Hardwarekomponenten auf mehreren Ebenen zu prüfen: von der physischen Sicherheit der Geräte bis hin zur Integrität der Software und Firmware, die ihren Betrieb steuern.

Physische Sicherheit

Die physische Sicherheit der DePIN-Hardware bildet die erste Verteidigungslinie. Sie umfasst den Schutz der Geräte vor Manipulation, Diebstahl und unbefugtem Zugriff. Die Überprüfung dieses Aspekts beinhaltet die Bewertung der physischen Barrieren, wie z. B. manipulationssicherer Siegel, und der Robustheit der Gerätekonstruktion. Ebenso wird die Bewertung der Umgebungsbedingungen – Temperatur, Luftfeuchtigkeit und Einwirkung von Beschädigungen –, die die Leistung und Lebensdauer des Geräts beeinträchtigen könnten, einbezogen.

Firmware-Integrität

Die Firmware ist das Herzstück der DePIN-Hardware und steuert alles von Kommunikationsprotokollen bis hin zu Sicherheitsmaßnahmen. Die Firmware-Prüfung beinhaltet eine detaillierte Analyse des Quellcodes, um sicherzustellen, dass dieser frei von Schwachstellen wie Pufferüberläufen, unautorisierten Zugriffspunkten und Hintertüren ist. Außerdem wird die Integrität der Firmware-Updates überprüft, um deren sichere Übertragung und Authentifizierung vor der Bereitstellung zu gewährleisten.

Blockchain-Integration

Die Integration der Blockchain-Technologie in die DePIN-Hardware birgt eigene Herausforderungen und Chancen. Die Prüfung dieses Aspekts erfordert eine genaue Analyse der Smart Contracts, die die Interaktionen zwischen Geräten und Nutzern regeln. Dazu gehört die Gewährleistung, dass die Smart Contracts unveränderlich, transparent und resistent gegen Angriffe wie Reentrancy-Schwachstellen und Logikfehler sind. Darüber hinaus muss die Sicherheit der für Transaktionen verwendeten privaten Schlüssel strengstens geprüft werden, um unbefugten Zugriff oder Verlust zu verhindern.

Praktische Überlegungen bei der Wirtschaftsprüfung

Bei der Überprüfung der Hardware-Sicherheit von DePIN-Systemen steht die Praktikabilität im Vordergrund. Die folgenden Vorgehensweisen sind entscheidend, um den sicheren Betrieb der Geräte im Netzwerk zu gewährleisten.

Regelmäßige Sicherheitsüberprüfungen

Regelmäßige, umfassende Sicherheitsaudits sind unerlässlich. Diese Audits sollten die physische Sicherheit, die Firmware-Integrität und die Blockchain-Integration abdecken. Sie sollten von unabhängigen Dritten durchgeführt werden, um unvoreingenommene Bewertungen zu gewährleisten. Die Audits sollten so häufig erfolgen, dass neu auftretende Schwachstellen aufgrund sich entwickelnder Bedrohungen oder technologischer Fortschritte erkannt werden.

Notfallpläne

Ein solider Notfallplan ist unerlässlich. Dieser Plan sollte die im Falle einer Sicherheitsverletzung zu ergreifenden Maßnahmen beschreiben – von der sofortigen Eindämmung bis zur langfristigen Behebung. Er sollte außerdem Kommunikationsstrategien enthalten, um Stakeholder und Nutzer über die Sicherheitsverletzung und die eingeleiteten Maßnahmen zu informieren.

Kontinuierliche Überwachung

Die kontinuierliche Überwachung des DePIN-Netzwerks ist unerlässlich. Hierfür werden fortschrittliche Analysemethoden und maschinelles Lernen eingesetzt, um Anomalien im Geräteverhalten zu erkennen, die auf eine Sicherheitslücke hindeuten könnten. Die Echtzeitüberwachung gewährleistet, dass Probleme umgehend identifiziert und behoben werden, wodurch potenzieller Schaden minimiert wird.

Die Zukunft der DePIN-Sicherheit

Da DePIN-Netzwerke immer komplexer und umfangreicher werden, ist ihre Sicherheit von entscheidender Bedeutung. Die Zukunft der Hardware-Sicherheit von DePIN-Netzwerken wird voraussichtlich Fortschritte in mehreren Schlüsselbereichen mit sich bringen.

Verbesserte Verschlüsselung

Angesichts der zunehmenden Komplexität von Cyberbedrohungen spielen verbesserte Verschlüsselungstechniken eine entscheidende Rolle. Dazu gehört der Einsatz quantenresistenter Algorithmen zum Schutz von Daten und Kommunikation. Ziel ist es, Verschlüsselungsebenen zu schaffen, die für Angreifer schwer, wenn nicht gar unmöglich zu durchbrechen sind.

Dezentrale Identitätsprüfung

Dezentrale Identitätsverifizierungssysteme werden sich zunehmend durchsetzen. Diese Systeme nutzen Blockchain-basierte Identitäten, um sicherzustellen, dass nur autorisierte Nutzer und Geräte mit dem Netzwerk interagieren können. Dies erhöht die Sicherheit zusätzlich, indem die Legitimität der Netzwerkteilnehmer überprüft wird.

KI-gesteuerte Sicherheit

Künstliche Intelligenz und maschinelles Lernen werden im Bereich der DePIN-Sicherheit eine zentrale Rolle spielen. KI-gestützte Systeme werden potenzielle Sicherheitsbedrohungen anhand von Mustern und Anomalien in Daten vorhersagen können. Sie werden zudem in der Lage sein, auf Sicherheitsvorfälle zu reagieren und so Bedrohungen schnellstmöglich zu beseitigen.

Prüfung der Hardware-Sicherheit von DePIN (Decentralized Physical Infrastructure Networks): Zukünftige Entwicklungen und Innovationen

Am Beginn einer neuen Technologieära entwickelt sich die Landschaft der dezentralen physischen Infrastrukturnetzwerke (DePIN) stetig weiter. Täglich entstehen neue Innovationen und Fortschritte, die die Grenzen des Machbaren erweitern. Dieser Artikelabschnitt beleuchtet die zukünftigen Entwicklungen und wegweisenden Innovationen, die die Sicherheit von DePIN-Hardware prägen.

Bahnbrechende Fortschritte bei der Hardware-Sicherheit

Die Sicherheit von DePIN-Hardware ist ein dynamisches Feld, in dem kontinuierliche Weiterentwicklungen darauf abzielen, aufkommende Bedrohungen zu bekämpfen und die allgemeine Widerstandsfähigkeit zu verbessern.

Quantenresistente Verschlüsselung

Eine der vielversprechendsten Entwicklungen im Bereich der Hardware-Sicherheit ist die Entwicklung quantenresistenter Verschlüsselung. Mit zunehmender Leistungsfähigkeit von Quantencomputern könnten traditionelle Verschlüsselungsmethoden angreifbar werden. Quantenresistente Verschlüsselung ist jedoch so konzipiert, dass sie der Rechenleistung von Quantencomputern standhält und somit die Sicherheit der Daten auch vor zukünftigen Bedrohungen gewährleistet.

Erweiterte Biometrie

Fortschrittliche biometrische Verfahren spielen auch bei der Sicherung von DePIN-Hardware eine entscheidende Rolle. Biometrische Systeme, die mehrere Identifikationsformen nutzen – wie Gesichtserkennung, Fingerabdruckscanner und sogar Verhaltensbiometrie – werden immer ausgefeilter. Diese Systeme bieten eine zusätzliche Sicherheitsebene und gewährleisten, dass nur autorisierte Personen Zugang zu sensiblen Bereichen erhalten oder kritische Funktionen steuern können.

Sichere Startmechanismen

Sichere Bootmechanismen sind unerlässlich, um einen sicheren Start der DePIN-Hardware zu gewährleisten. Diese Mechanismen überprüfen die Integrität des Bootvorgangs und der während des Bootvorgangs ausgeführten Software und verhindern so die Ausführung von Schadcode. Innovationen in diesem Bereich konzentrieren sich auf die Entwicklung robusterer und manipulationssicherer Bootprozesse.

Neue Trends bei der DePIN-Sicherheit

Mehrere aufkommende Trends prägen die Zukunft der DePIN-Hardware-Sicherheit und spiegeln die breiteren Trends in Technologie und Cybersicherheit wider.

KI-gesteuerte Sicherheit

Künstliche Intelligenz (KI) revolutioniert die Cybersicherheit, und auch im Bereich der DePIN-Sicherheit spielt sie eine entscheidende Rolle. KI-gestützte Systeme analysieren riesige Datenmengen, um Muster und Anomalien zu erkennen, die auf eine Sicherheitsbedrohung hindeuten könnten. Sie automatisieren zudem die Reaktion auf Sicherheitsvorfälle und verkürzen so die Zeit bis zur Risikominderung.

Blockchain-Trends

Die Blockchain-Technologie entwickelt sich stetig weiter, wobei neue Konsensmechanismen, Skalierungslösungen und Verbesserungen des Datenschutzes entwickelt werden. Diese Fortschritte sind entscheidend für die Sicherheit der Blockchain-basierten Interaktionen in DePIN-Netzwerken. So können beispielsweise effizientere Konsensalgorithmen das Risiko von 51%-Angriffen verringern, während datenschutzverbessernde Technologien die über das Netzwerk übertragenen sensiblen Daten schützen können.

Dezentrale Identitätsprüfung

Dezentrale Identitätsprüfung gewinnt als robuste Sicherheitsmaßnahme zunehmend an Bedeutung. Durch die Verwendung von Blockchain-basierten Identitäten können DePIN-Netzwerke sicherstellen, dass nur legitime Nutzer und Geräte teilnehmen dürfen. Dies erhöht nicht nur die Sicherheit, sondern vereinfacht auch die Benutzerauthentifizierung und -autorisierung.

Innovationen in der Sicherheit von Smart Contracts

Intelligente Verträge bilden das Rückgrat vieler DePIN-Netzwerke und automatisieren Transaktionen und Interaktionen auf sichere Weise. Innovationen im Bereich der Sicherheit intelligenter Verträge sind entscheidend für die Integrität und Vertrauenswürdigkeit dieser Netzwerke.

Formale Verifikation

Die formale Verifikation ist eine Technik, mit der mathematisch bewiesen wird, dass ein Smart Contract frei von bestimmten Fehlern ist. Dabei werden mathematische Modelle verwendet, um den Code des Vertrags anhand vordefinierter Regeln zu überprüfen. Obwohl diese Methode nicht narrensicher ist, bietet sie ein hohes Maß an Sicherheit, dass sich der Smart Contract wie vorgesehen verhält.

Multi-Signatur-Verfahren

Multi-Signatur-Verfahren erhöhen die Sicherheit von Smart Contracts. Diese Verfahren erfordern die Zustimmung mehrerer Parteien zu einer Transaktion, bevor diese ausgeführt wird. Dadurch wird es für einen einzelnen Angreifer deutlich schwieriger, den Vertrag zu kompromittieren, da er mehrere Signaturen kontrollieren müsste.

Selbst-Upgrade-Verträge

Selbstaktualisierende Smart Contracts sind Verträge, die ihren Code ohne manuelle Eingriffe aktualisieren können. Diese Fähigkeit ist unerlässlich, um auftretende Sicherheitslücken umgehend zu beheben. Selbstaktualisierende Smart Contracts können Patches und Updates in Echtzeit implementieren und so sicherstellen, dass der Vertrag auch vor neuen Bedrohungen geschützt bleibt.

Der Weg vor uns

Die Zukunft der Hardware-Sicherheit für DePIN-Systeme birgt sowohl Herausforderungen als auch Chancen. Mit dem Ausbau der Netzwerke und ihrer zunehmenden Integration in unseren Alltag steigt auch der Bedarf an robusten Sicherheitsmaßnahmen. Innovationen in den Bereichen Verschlüsselung, Biometrie, Blockchain und KI werden die Zukunft der DePIN-Sicherheit maßgeblich prägen.

Erstellung eines SEO-optimierten Empfehlungsprogramms

Im digitalen Zeitalter sind Empfehlungsprogramme für viele Unternehmen, die ihre Reichweite vergrößern und ihre Konversionsrate steigern wollen, unverzichtbar geworden. Doch wie stellt man sicher, dass diese Empfehlungen nicht nur zu mehr Besuchern, sondern auch zu tatsächlichen Käufen führen? Hier kommt SEO ins Spiel, der stille Held des digitalen Marketings, der ein Empfehlungsprogramm in eine leistungsstarke Konversionsmaschine verwandeln kann. So nutzen Sie die Kraft von SEO, um Ihre Empfehlungskonversionen zu steigern.

Die Rolle von SEO bei Empfehlungskonversionen verstehen

SEO, oder Suchmaschinenoptimierung, bedeutet mehr als nur ein höheres Ranking in den Suchergebnissen. Es geht darum, eine Online-Präsenz zu schaffen, die nicht nur sichtbar, sondern auch hochrelevant und wertvoll für Ihre Zielgruppe ist. Gerade bei Empfehlungsprogrammen spielt SEO eine entscheidende Rolle, um sicherzustellen, dass Ihr Empfehlungsprogramm von denjenigen gefunden wird, die am ehesten zu Kunden werden.

Keyword-Recherche: Der erste Schritt

Die Reise beginnt mit der Keyword-Recherche. Identifizieren Sie die Keywords und Phrasen, die potenzielle Kunden verwenden, wenn sie nach Lösungen suchen, die Ihrem Angebot ähneln. Dies können spezifische Begriffe im Zusammenhang mit Ihren Produkten oder Dienstleistungen, branchenspezifische Fachbegriffe oder auch häufige Probleme sein, die Ihr Empfehlungsprogramm lösen kann.

Tools wie der Google Keyword Planner, SEMrush und Ahrefs sind hier äußerst hilfreich. Suchen Sie nach Long-Tail-Keywords – diese sind oft weniger umkämpft und führen mit höherer Wahrscheinlichkeit zu Conversions, da sie in der Regel spezifischer sind. Anstatt beispielsweise einen allgemeinen Begriff wie „Schuhe“ zu verwenden, konzentrieren Sie sich auf etwas Spezifischeres wie „umweltfreundliche Laufschuhe für Herren“.

Optimierung der Website Ihres Empfehlungsprogramms

Sobald Sie Ihre Keywords haben, besteht der nächste Schritt darin, die Website Ihres Empfehlungsprogramms so zu optimieren, dass sie für diese Begriffe ein gutes Ranking erzielt. Dies beinhaltet Folgendes:

On-Page-SEO: Dazu gehört die Optimierung Ihrer Seitentitel, Meta-Beschreibungen, Überschriften und Inhalte, um Ihre Ziel-Keywords auf natürliche Weise einzubinden. Stellen Sie sich vor, Sie erklären Suchmaschinen genau, worum es auf Ihrer Seite geht und warum sie eine wertvolle Ressource für Nutzer darstellt.

Inhaltsqualität: Hochwertige, informative Inhalte sind im SEO-Bereich entscheidend. Erstellen Sie Blogbeiträge, Anleitungen und andere Ressourcen, die nicht nur Ihre Ziel-Keywords enthalten, sondern Ihren Lesern auch echten Mehrwert bieten. Dies können beispielsweise Anleitungen zur effektiven Nutzung Ihres Empfehlungsprogramms, Erfolgsgeschichten oder auch FAQs sein.

Nutzererfahrung: SEO betrifft nicht nur Suchmaschinen, sondern auch die Nutzer. Stellen Sie sicher, dass Ihre Website mobilfreundlich ist, schnell lädt und ein klares, intuitives Design hat. Eine positive Nutzererfahrung kann Ihre Platzierung in den Suchergebnissen deutlich verbessern.

Nutzung von Backlinks

Backlinks sind ein weiterer wichtiger Bestandteil der Suchmaschinenoptimierung (SEO). Dabei handelt es sich um Links von anderen Websites zu Ihrer. Sie signalisieren Suchmaschinen, dass Ihre Website seriös und vertrauenswürdig ist. So erstellen Sie Backlinks:

Gastbeiträge: Schreiben Sie Artikel für angesehene Websites Ihrer Branche und fügen Sie einen Link zu Ihrem Partnerprogramm ein. Partnerschaften: Kooperieren Sie mit anderen Unternehmen oder Influencern, um Inhalte zu erstellen, die auf Ihre Website verlinken. Soziale Medien: Teilen Sie Ihr Empfehlungsprogramm auf Social-Media-Plattformen und ermutigen Sie Ihre Follower, es ebenfalls zu teilen.

Nutzung sozialer Medien für SEO

Soziale Medien dienen nicht nur der Markenbekanntheit, sondern sind auch ein leistungsstarkes SEO-Tool. Indem Sie Inhalte Ihres Empfehlungsprogramms auf Plattformen wie Facebook, Twitter, LinkedIn und Instagram teilen, können Sie Traffic generieren und die Sichtbarkeit Ihrer Website verbessern.

SEO-freundliche URLs: Achten Sie beim Teilen von Links auf Suchmaschinenoptimierung (SEO). Verwenden Sie aussagekräftige URLs mit Ihren Ziel-Keywords. Ansprechende Inhalte: Nutzen Sie auffällige Bilder, Videos und überzeugende Texte, um zum Teilen und Klicken anzuregen.

Überwachung und Anpassung Ihrer Strategie

SEO ist ein fortlaufender Prozess. Überwachen Sie regelmäßig die Performance Ihrer Website mithilfe von Tools wie Google Analytics und der Search Console. Achten Sie dabei auf Kennzahlen wie organischen Traffic, Absprungrate und Conversion-Rate. Nutzen Sie diese Daten, um Ihre SEO-Strategie kontinuierlich zu optimieren.

Maximierung der Konversionsraten durch überzeugende Inhalte und Analysen

Sobald Sie die SEO-Grundlagen für Ihr Empfehlungsprogramm geschaffen haben, ist es an der Zeit, tiefer in Strategien einzutauchen, die sicherstellen, dass diese Empfehlungen zu treuen Kunden werden. Dazu gehört die Erstellung ansprechender Inhalte, die Ihre Zielgruppe erreichen, und die Nutzung von Analysen, um Ihre Vorgehensweise zu optimieren.

Erstellung überzeugender Empfehlungsinhalte

Inhalte sind das Bindeglied eines erfolgreichen Empfehlungsprogramms. Sie überzeugen potenzielle Kunden, Ihr Unternehmen in ihrem Netzwerk weiterzuempfehlen. So gestalten Sie überzeugende Empfehlungsinhalte:

Storytelling: Menschen lieben Geschichten. Erzählen Sie Geschichten rund um Ihre Produkte oder Dienstleistungen, die reale Szenarien hervorheben, in denen Ihr Empfehlungsprogramm den Unterschied gemacht hat. Teilen Sie Erfolgsgeschichten, Erfahrungsberichte und Fallstudien von Kunden.

Visuelle Inhalte: Nutzen Sie Bilder, Videos und Infografiken, um Ihre Empfehlungsinhalte ansprechender zu gestalten. Visuelle Inhalte erregen eher Aufmerksamkeit und regen zum Handeln an.

Klare Handlungsaufforderungen (CTAs): Ihre Empfehlungsinhalte sollten stets klare und überzeugende Handlungsaufforderungen enthalten. Ob „Freunde werben und Rabatt erhalten“ oder „Erfahrungen teilen und Prämien verdienen“ – Ihre Handlungsaufforderungen sollten unkompliziert und ansprechend sein.

Exklusive Angebote: Erwägen Sie, exklusive Anreize für Empfehlungen anzubieten. Dies könnten Rabatte, kostenlose Testversionen oder andere Vorteile sein, die den Empfehlungsprozess attraktiver machen.

Nutzung von Analysen zur Conversion-Optimierung

Analysen sind Ihr bester Freund, wenn es darum geht zu verstehen, was funktioniert und was nicht. So optimieren Sie Ihre Empfehlungskonversionen mithilfe von Analysen:

Verfolgen Sie den Traffic aus Ihrem Empfehlungsprogramm: Nutzen Sie Google Analytics, um den Traffic zu verfolgen. Analysieren Sie Kennzahlen wie die Traffic-Quelle, die Anzahl der Empfehlungen und die Konversionsrate.

Segmentieren Sie Ihre Zielgruppe: Segmentieren Sie Ihre Empfehlungszielgruppe anhand von demografischen Merkmalen, Verhalten und anderen Faktoren. Dies hilft Ihnen zu verstehen, welche Segmente am ehesten zu Kunden werden, und Ihre Strategie entsprechend anzupassen.

A/B-Testing: Experimentieren Sie mit verschiedenen Versionen Ihrer Empfehlungsinhalte, um herauszufinden, was am besten funktioniert. Testen Sie verschiedene Überschriften, Bilder, Handlungsaufforderungen und Angebote. Nutzen Sie die Daten, um Ihre Strategie zu optimieren.

Conversion-Funnel: Erstellen Sie einen Conversion-Funnel, um den Weg eines Besuchers von der ersten Kontaktaufnahme mit Ihrer Website bis zum Kauf oder der Anmeldung nachzuvollziehen. Identifizieren Sie Abbruchpunkte und optimieren Sie diese Phasen, um Ihre Conversion-Rate zu verbessern.

Personalisierung: Ein Schlüssel zur Konversion

Personalisierung kann Ihre Empfehlungskonversionen deutlich steigern. Passen Sie Ihre Empfehlungsinhalte an die individuellen Vorlieben und Verhaltensweisen an. So geht's:

E-Mail-Kampagnen: Nutzen Sie personalisierte E-Mail-Kampagnen, um Empfehlungen zu fördern. Sprechen Sie den Empfänger namentlich an, heben Sie die Vorteile hervor und fügen Sie einen klaren Handlungsaufruf (CTA) ein. Dynamische Inhalte: Verwenden Sie dynamische Inhalte auf Ihrer Website, um personalisierte Empfehlungen und Angebote basierend auf dem Verhalten und den Präferenzen des Nutzers anzuzeigen. Treueprogramme: Integrieren Sie personalisierte Treueprogramme, die Empfehlungen basierend auf individuellen Aktivitäten und Präferenzen belohnen.

Anreize für Ihr Empfehlungsprogramm

Anreize können ein starker Motivator für Weiterempfehlungen sein. So gestalten Sie ein effektives Anreizprogramm:

Gegenseitiger Nutzen: Stellen Sie sicher, dass sowohl der Werber als auch der Geworbene von der Empfehlung profitieren. Dies kann durch Rabatte, Prämien oder exklusiven Zugang zu neuen Produkten geschehen. Transparenz: Kommunizieren Sie klar und deutlich, wie das Anreizprogramm funktioniert. Achten Sie darauf, dass beide Parteien das Angebot leicht verstehen und nutzen können. Regelmäßige Aktualisierungen: Halten Sie das Anreizprogramm attraktiv und interessant. Aktualisieren Sie die Angebote regelmäßig, um sowohl Werber als auch Geworbene zu motivieren.

Nutzung sozialer Beweise

Soziale Beweise sind ein starker psychologischer Auslöser, der die Konversionsrate deutlich steigern kann. So nutzen Sie ihn:

Kundenbewertungen und Erfahrungsberichte: Präsentieren Sie positive Bewertungen und Erfahrungsberichte zufriedener Kunden. Dies schafft Vertrauen und regt andere dazu an, Ihr Unternehmen weiterzuempfehlen. Nutzergenerierte Inhalte: Ermutigen Sie Kunden, ihre Erfahrungen in sozialen Medien zu teilen. Integrieren Sie diese Inhalte auf Ihrer Website und in Ihre Empfehlungskampagnen. Influencer-Partnerschaften: Kooperieren Sie mit Influencern, die Ihr Empfehlungsprogramm ihren Followern empfehlen und so dessen Glaubwürdigkeit und Reichweite erhöhen.

Schlussbetrachtung

Die Steigerung der Empfehlungskonversionen durch SEO ist ein vielschichtiger Ansatz, der strategische Planung, überzeugende Inhalte und datenbasierte Optimierung erfordert. Indem Sie die Rolle von SEO verstehen, ansprechende Empfehlungsinhalte erstellen, Analysen nutzen und Ihren Ansatz personalisieren, können Sie Ihr Empfehlungsprogramm in ein leistungsstarkes Instrument zur Konversionssteigerung verwandeln. Wichtig ist, Ihre Strategie kontinuierlich zu überwachen, zu testen und zu optimieren, um ihre Wirksamkeit und Ausrichtung auf Ihre Geschäftsziele sicherzustellen.

Seien Sie gespannt auf den zweiten Teil, in dem wir fortgeschrittenere Techniken zur weiteren Steigerung der Effektivität Ihres Empfehlungsprogramms vorstellen werden.

Die Magie des Teileigentums an Inhalten enthüllen

Finanzielle Chancen erschließen – Geld verdienen mit tokenisierten realen Vermögenswerten