Lukrative Möglichkeiten erschließen – Wie man mit Cross-Chain-Bridge-Tests Geld verdient – Teil 1

Lukrative Möglichkeiten erschließen: Wie man mit Cross-Chain-Bridge-Tests Geld verdient

Im dynamischen Umfeld von Blockchain und Kryptowährungen bietet das Testen von Cross-Chain-Bridges eine der spannendsten und lukrativsten Möglichkeiten. Mit dem anhaltenden Wachstum dezentraler Finanzdienstleistungen (DeFi) ist die nahtlose Interoperabilität zwischen verschiedenen Blockchain-Netzwerken von entscheidender Bedeutung. Hier kommen Cross-Chain-Bridges ins Spiel – und damit auch der Bedarf an qualifizierten Fachkräften, die deren reibungslosen und sicheren Betrieb gewährleisten.

Was ist eine Kreuzkettenbrücke?

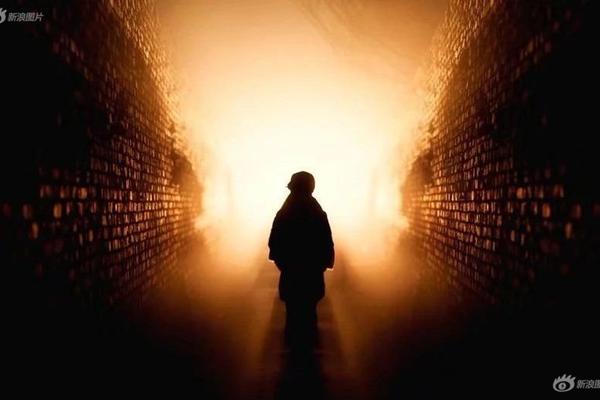

Eine Cross-Chain-Brücke ermöglicht den Transfer von Assets und Daten zwischen verschiedenen Blockchains. Man kann sie sich wie einen Tunnel vorstellen, der zwei unterschiedliche Netzwerke verbindet und den reibungslosen Transfer von Kryptowährungen, Token und sogar Smart Contracts ermöglicht. Ziel ist die Schaffung eines einheitlicheren und zugänglicheren Blockchain-Ökosystems.

Warum Cross-Chain-Bridge-Testing?

Obwohl Cross-Chain-Bridges für Interoperabilität unerlässlich sind, stellen sie auch besondere Herausforderungen dar. Es können Fehler, Sicherheitslücken und ineffiziente Transaktionen auftreten, weshalb gründliche Tests von entscheidender Bedeutung sind. Ein einziger Fehler in einer Bridge kann zu erheblichen finanziellen Verlusten führen und das Vertrauen der Nutzer untergraben. Daher zielt das Testen von Cross-Chain-Bridges darauf ab, diese Probleme zu identifizieren und zu beheben, bevor sie sich auf die Nutzer auswirken.

Benötigte Fähigkeiten

Um mit Cross-Chain-Bridge-Tests Geld zu verdienen, benötigen Sie eine Mischung aus technischen Fähigkeiten und Kenntnissen:

Blockchain- und Krypto-Kenntnisse: Ein grundlegendes Verständnis der Blockchain-Technologie und von Kryptowährungen ist unerlässlich. Sie sollten mit verschiedenen Blockchain-Protokollen, Konsensmechanismen und Smart-Contract-Sprachen wie Solidity vertraut sein.

Programmierkenntnisse: Fundierte Kenntnisse in Programmiersprachen wie JavaScript, Python und Go sind von großem Vorteil. Kenntnisse in Solidity und Rust, die häufig in der Blockchain-Entwicklung eingesetzt werden, sind ebenfalls wertvoll.

Testwerkzeuge und -techniken: Die Vertrautheit mit verschiedenen Testframeworks und -werkzeugen ist unerlässlich. Dazu gehören Unit-Tests, Integrationstests und automatisierte Testwerkzeuge wie Truffle, Ganache und Hardhat.

Sicherheitsexpertise: Ein tiefes Verständnis der Blockchain-Sicherheit ist unerlässlich. Dazu gehört die Kenntnis gängiger Schwachstellen wie Reentrancy-Angriffe, Integer-Überläufe und SQL-Injection.

Chancen finden

Freelance-Plattformen

Plattformen wie Upwork, Freelancer und Fiverr bieten Blockchain-Experten zahlreiche Möglichkeiten. Erstellen Sie ein detailliertes Profil, das Ihre Expertise im Cross-Chain-Bridge-Testing hervorhebt. Beginnen Sie mit der Mitarbeit an kleineren Projekten und bauen Sie sich so nach und nach einen guten Ruf und ein umfangreiches Portfolio auf.

Kryptowährungsprojekte

Viele DeFi- und Blockchain-Projekte suchen aktiv nach Experten für Bridge-Testing. Plattformen wie GitHub und GitLab beherbergen Repositories für diverse Blockchain-Projekte, wo sich Testmöglichkeiten finden lassen. Die direkte Kommunikation mit Projektteams über Discord, Telegram oder Twitter kann ebenfalls Türen zu freiberuflichen oder Festanstellungen öffnen.

Bug-Bounty-Programme

Viele Blockchain-Projekte betreiben Bug-Bounty-Programme, um Sicherheitsforscher zu motivieren, Schwachstellen zu finden und zu melden. Plattformen wie HackerOne und Bugcrowd bieten häufig Prämien im Blockchain-Bereich an. Die Teilnahme an solchen Programmen kann eine hervorragende Möglichkeit sein, Geld zu verdienen und gleichzeitig zur Sicherheit des Ökosystems beizutragen.

Praktische Schritte für den Einstieg

Erstellen Sie Ihr Portfolio: Beginnen Sie mit kleinen Projekten und steigern Sie die Größe schrittweise. Dokumentieren Sie Ihre Arbeit und die von Ihnen gelösten Probleme, um Ihre Expertise zu demonstrieren.

Netzwerk: Treten Sie Blockchain-Communities auf Reddit, Discord und Twitter bei. Beteiligen Sie sich an Diskussionen, teilen Sie Ihr Wissen und vernetzen Sie sich mit Fachleuten aus diesem Bereich.

Kontinuierliches Lernen: Die Blockchain-Welt entwickelt sich ständig weiter. Bleiben Sie über die neuesten Trends, Tools und Technologien informiert, indem Sie Branchenführern folgen, Webinare besuchen und an Blockchain-Konferenzen teilnehmen.

Werkzeuge und Ressourcen

Um Ihre Testmöglichkeiten für kettenübergreifende Brücken zu verbessern, finden Sie hier einige Tools und Ressourcen, die Ihnen nützlich sein könnten:

Testframeworks: Truffle, Hardhat und Ganache für die Entwicklung und das Testen von Smart Contracts.

Sicherheitstools: Tools wie MythX, Oyente und Slither zur Erkennung von Schwachstellen in Smart Contracts.

Dokumentation und Tutorials: Plattformen wie die offizielle Dokumentation von Ethereum, die Dokumentation von Solidity und verschiedene Blockchain-orientierte YouTube-Kanäle.

Abschluss

Cross-Chain-Bridge-Testing ist ein spannendes und wachsendes Feld innerhalb des Blockchain-Ökosystems. Mit Ihren technischen Fähigkeiten, Ihrem Netzwerk und kontinuierlicher Weiterbildung können Sie diese Spezialisierung in eine lukrative Karriere verwandeln. Da die Blockchain-Branche immer reifer wird, steigt auch die Nachfrage nach Fachkräften, die einen reibungslosen und sicheren Transfer von Vermögenswerten über verschiedene Netzwerke hinweg gewährleisten können. Also, worauf warten Sie noch? Entdecken Sie noch heute die vielversprechende Welt des Cross-Chain-Bridge-Testings!

Gewinnmaximierung: Fortgeschrittene Strategien für Cross-Chain-Bridge-Tests

Im vorherigen Teil haben wir die grundlegenden Fähigkeiten, Werkzeuge und Verdienstmöglichkeiten beim Testen von Cross-Chain-Bridges kennengelernt. Nun wollen wir uns eingehender mit fortgeschrittenen Strategien befassen, die Ihnen helfen können, Ihre Einnahmen in diesem dynamischen Bereich zu maximieren.

Fortgeschrittene Testverfahren

1. Fuzz-Testing

Fuzz-Testing ist eine Technik, mit der Softwarefehler gefunden werden, indem ungültige, unerwartete oder zufällige Daten als Eingabe verwendet werden. Bei Cross-Chain-Bridges kann Fuzz-Testing helfen, unerwartete Verhaltensweisen und Schwachstellen aufzudecken, die bei herkömmlichen Tests möglicherweise übersehen werden.

So implementieren Sie Fuzz-Testing:

Nutzen Sie Tools wie AFL (American Fuzzy Lop) und libFuzzer. Passen Sie Ihre Testfälle an, um verschiedene Grenzfälle und Angriffsvektoren zu simulieren. Konzentrieren Sie sich dabei auf unterschiedliche Komponenten der Bridge, wie z. B. Datenübertragungsprotokolle, Asset-Konvertierungsalgorithmen und Transaktionsvalidatoren.

2. Modellprüfung

Die Modellprüfung beinhaltet die Verifizierung, ob sich ein System gemäß einem formalen Modell verhält. Bei Cross-Chain-Bridges kann dies genutzt werden, um sicherzustellen, dass die Bridge die festgelegten Sicherheits- und Funktionsanforderungen erfüllt.

So verwenden Sie die Modellprüfung:

Nutzen Sie Tools wie SPIN, NuSMV und CBMC. Entwickeln Sie formale Modelle des Brückenverhaltens. Überprüfen Sie, ob das tatsächliche Verhalten der Brücke dem erwarteten Modell entspricht.

3. Chaos Engineering

Chaos Engineering bezeichnet die Praxis, absichtlich Fehler herbeizuführen, um die Widerstandsfähigkeit eines Systems zu testen. Bei Cross-Chain-Bridges kann Chaos Engineering dazu beitragen, zu ermitteln, wie die Bridge mit unerwarteten Ausfällen und Netzwerkunterbrechungen umgeht.

Um Chaos Engineering anzuwenden:

Nutzen Sie Plattformen wie Chaos Monkey oder Gremlin. Simulieren Sie Netzwerkausfälle, hohe Latenzzeiten und andere Fehlerszenarien. Überwachen Sie die Reaktion der Bridge und identifizieren Sie potenzielle Verbesserungsbereiche.

Erweiterte Sicherheitspraktiken

1. Penetrationstest

Penetrationstests, auch Pen-Tests genannt, simulieren Cyberangriffe, um Schwachstellen aufzudecken. Bei Cross-Chain-Verbindungen können Pen-Tests helfen, komplexe Sicherheitslücken zu identifizieren, die von automatisierten Tools möglicherweise übersehen werden.

Zur Durchführung von Penetrationstests:

Nutzen Sie Tools wie Burp Suite, OWASP ZAP und Metasploit. Führen Sie sowohl Black-Box- als auch White-Box-Tests durch. Konzentrieren Sie sich dabei auf Bereiche wie Transaktionsvalidierung, Smart-Contract-Interaktionen und Datenverschlüsselung.

2. Statische und dynamische Analyse

Die Kombination von statischer und dynamischer Analyse ermöglicht einen umfassenden Überblick über die Sicherheit und Funktionalität der Brücke.

Zur Integration von statischer und dynamischer Analyse:

Verwenden Sie statische Analysetools wie Solium, Oyente und Securify. Ergänzen Sie die statische Analyse durch dynamische Analysen mit Tools wie Echidna und Mythril. Konzentrieren Sie sich sowohl auf den Code der Bridge als auch auf ihr Laufzeitverhalten.

3. Bedrohungsmodellierung

Die Bedrohungsmodellierung hilft dabei, potenzielle Bedrohungen und Schwachstellen in einem System zu identifizieren. Für Cross-Chain-Bridges ist es entscheidend, verschiedene Angriffsvektoren und Abwehrstrategien zu modellieren.

Zum Üben der Bedrohungsmodellierung:

Nutzen Sie Frameworks wie STRIDE (Spoofing, Tampering, Repudiation, Information Disclosure, Denial of Service, Elevation of Privilege) und PASTA (Process for Attack Simulation and Threat Analysis). Identifizieren Sie potenzielle Bedrohungen speziell für Cross-Chain-Bridges, wie Man-in-the-Middle-Angriffe, Replay-Angriffe und Cross-Chain-Replay-Angriffe. Entwickeln Sie Strategien zur Abwehr dieser Bedrohungen.

Monetarisierung Ihres Fachwissens

1. Beratungsleistungen

Mit zunehmender Expertise kann das Anbieten von Beratungsdienstleistungen sehr lukrativ sein. Viele Blockchain-Projekte suchen Berater, um die Sicherheit und Funktionalität ihrer Blockchain zu verbessern.

Um Beratungsleistungen anzubieten:

Erstellen Sie ein detailliertes Angebot, das Ihre Dienstleistungen, einschließlich Risikoanalysen, Sicherheitsaudits und Leistungsoptimierungen, beschreibt. Vermarkten Sie Ihre Dienstleistungen über professionelle Netzwerke, LinkedIn und Branchenkonferenzen. Bauen Sie ein Portfolio erfolgreicher Projekte auf, um Ihre Expertise zu demonstrieren.

2. Erstellung von Bildungsinhalten

Das Teilen von Wissen durch Bildungsinhalte kann ebenfalls ein gewinnbringendes Unterfangen sein. Plattformen wie YouTube, Medium und Udemy bieten Möglichkeiten, detaillierte Tutorials und Kurse zum Thema Cross-Chain-Bridge-Testing zu erstellen.

Zur Erstellung von Bildungsinhalten:

Erstellen Sie eine Reihe von Videos oder Artikeln zu fortgeschrittenen Testverfahren und Sicherheitspraktiken. Bieten Sie Premium-Inhalte oder Kurse für ein tieferes Verständnis an. Monetarisieren Sie Ihre Inhalte durch Werbung, Abonnements und Affiliate-Marketing.

3. Eigene Werkzeuge herstellen

Die Entwicklung und der Verkauf eigener Testwerkzeuge oder -plugins können eine einzigartige Verdienstmöglichkeit darstellen. Vielen Blockchain-Projekten fehlen spezialisierte Werkzeuge für Cross-Chain-Bridge-Tests, wodurch ein Nischenmarkt entsteht.

Um Ihre eigenen Werkzeuge zu bauen:

Post-Quanten-Krypto-Wallets sind jetzt zukunftssicher

Im digitalen Zeitalter ist die Sicherheit unserer Online-Vermögenswerte wichtiger denn je. Mit dem Aufstieg des Quantencomputings sind traditionelle kryptografische Methoden gefährdet. Um in diesem dynamischen Umfeld bestehen zu können, arbeitet die Kryptowährungswelt mit Hochdruck an der Entwicklung von Post-Quanten-Kryptografie (PQC). Heute beleuchten wir, wie Post-Quanten-Krypto-Wallets eine zukunftssichere und sichere Umgebung für die Verwaltung digitaler Vermögenswerte schaffen.

Die Bedrohung durch Quantencomputer

Die drohende Gefahr des Quantencomputings ist ein Wendepunkt. Anders als klassische Computer, die Informationen bitweise mit Nullen und Einsen verarbeiten, nutzen Quantencomputer die Leistungsfähigkeit von Quantenbits oder Qubits. Dadurch können sie komplexe Berechnungen in beispielloser Geschwindigkeit durchführen. Für die Kryptographie bedeutet dies, dass klassische Verschlüsselungsmethoden wie RSA und ECC (Elliptische-Kurven-Kryptographie) leicht geknackt werden könnten, wodurch die Sicherheit riesiger Datenmengen gefährdet würde.

Quantencomputer können potenziell Probleme in Polynomialzeit lösen, für die klassische Computer Jahrtausende bräuchten. Dazu gehört auch das Knacken weit verbreiteter kryptografischer Verfahren, die unsere Finanztransaktionen, persönlichen Daten und sogar die nationale Sicherheit schützen. Daher ist die Entwicklung quantenresistenter Algorithmen dringender denn je.

Einführung der Post-Quanten-Kryptographie

Post-Quanten-Kryptographie bezeichnet kryptographische Algorithmen, die als sicher gegen Angriffe von Quantencomputern gelten. Das Nationale Institut für Standards und Technologie (NIST) führt eine umfassende Evaluierung dieser Algorithmen durch, mit dem Ziel, quantenresistente kryptographische Systeme zu standardisieren.

Diese Algorithmen sind so konzipiert, dass sie der Rechenleistung von Quantencomputern standhalten. Zu den vielversprechenden Kandidaten zählen gitterbasierte, hashbasierte, multivariate polynomische und codebasierte Kryptographie. Ziel ist es, die Datensicherheit auch dann zu gewährleisten, wenn Quantencomputer zum Standard werden.

Die Evolution der Krypto-Wallets

Eine Krypto-Wallet ist im Wesentlichen ein digitaler Speicher für private Schlüssel, die zum Zugriff auf Kryptowährungen verwendet werden. Mit den Fortschritten im Quantencomputing sind traditionelle Wallets einem erheblichen Risiko ausgesetzt. Dies hat die Entwicklung von Post-Quanten-Krypto-Wallets vorangetrieben, die quantenresistente Algorithmen zum Schutz privater Schlüssel und Transaktionen einsetzen.

Diese zukunftssicheren Wallets nutzen fortschrittliche kryptografische Verfahren, die einen erhöhten Schutz vor Quantenangriffen bieten. Beispielsweise bietet die gitterbasierte Kryptografie, die das Rückgrat vieler PQC-Algorithmen bildet, eine solide Grundlage für die sichere Schlüsselspeicherung und Transaktionssignierung.

Vorteile von Krypto-Wallets nach dem Quantensprung

Erhöhte Sicherheit: Der Hauptvorteil liegt in der verbesserten Sicherheit gegen Quantenbedrohungen. Post-Quanten-Krypto-Wallets verwenden Algorithmen, die so konzipiert sind, dass sie auch bei der Verfügbarkeit von Quantencomputern sicher sind.

Zukunftssicherheit: Diese Wallets gewährleisten, dass Ihre digitalen Vermögenswerte auch in Zukunft sicher bleiben, unabhängig von den Fortschritten im Bereich des Quantencomputings.

Interoperabilität: Viele Post-Quanten-Krypto-Wallets sind so konzipiert, dass sie mit bestehenden Blockchain-Netzwerken kompatibel sind und so einen reibungslosen Übergang zu quantenresistenten Lösungen gewährleisten.

Innovation: Die Einführung der Post-Quanten-Kryptographie fördert Innovationen im Kryptobereich und führt zur Entwicklung neuer Technologien und Methoden zur Sicherung digitaler Vermögenswerte.

Praktische Anwendungen

Die praktischen Anwendungsmöglichkeiten von Post-Quantum-Krypto-Wallets sind vielfältig und breit gefächert. Von der Sicherung individueller Kryptowährungsbestände bis hin zum Schutz digitaler Vermögenswerte auf Unternehmensebene spielen diese Wallets eine entscheidende Rolle im andauernden Kampf gegen Quantenbedrohungen.

Für Privatanwender bieten Post-Quantum-Krypto-Wallets die Gewissheit, dass ihre digitalen Vermögenswerte vor zukünftigen Quantenangriffen geschützt sind. Unternehmen gewährleisten mit diesen Wallets die Sicherheit sensibler Daten und Transaktionen und erhalten so Vertrauen und Kontinuität in einer zunehmend digitalisierten Welt.

Der Weg nach vorn

Die Entwicklung postquantensicherer Krypto-Wallets ist ein Gemeinschaftsprojekt von Kryptographen, Technologen und Branchenexperten. Mit dem Fortschritt der Quantencomputertechnologie werden sich auch diese Wallets weiterentwickeln und die neuesten Entwicklungen in der quantenresistenten Kryptographie integrieren.

Der Weg zu zukunftssicheren digitalen Vermögenswerten ist noch nicht abgeschlossen, doch die bisherigen Fortschritte sind vielversprechend. Mit der Einführung von Post-Quantum-Krypto-Wallets machen wir einen wichtigen Schritt hin zu einer sicheren, quantenresistenten Zukunft.

Post-Quanten-Krypto-Wallets sind jetzt zukunftssicher

Aufbauend auf unserer Einführung in die revolutionäre Welt der Post-Quanten-Kryptographie, wird dieser zweite Teil tiefer in die praktischen Implementierungen, Herausforderungen und die aufregenden Zukunftsmöglichkeiten von Post-Quanten-Krypto-Wallets eintauchen.

Umsetzung in der Praxis

Der Übergang zu Post-Quanten-Kryptographie in Krypto-Wallets ist nicht nur theoretisch; er findet bereits statt. Mehrere Technologieunternehmen und Forschungseinrichtungen leisten Pionierarbeit bei der Integration von PQC in Wallet-Technologien.

Fallstudien

1. Hardware-Wallets: Hardware-Wallets wie Ledger und Trezor erforschen bereits quantenresistente Lösungen. Diese Geräte speichern private Schlüssel offline und reduzieren so das Risiko digitaler Angriffe. Durch die Integration von PQC können diese Hardware-Wallets eine zusätzliche Sicherheitsebene gegen Quantenbedrohungen bieten.

2. Software-Wallets: Führende Anbieter von Software-Wallets integrieren ebenfalls PQC. So können beispielsweise Wallets mit quantenresistenten Algorithmen den Nutzern ein reibungsloses Erlebnis bieten und gleichzeitig sicherstellen, dass ihre Vermögenswerte vor zukünftigen Quantenangriffen geschützt sind.

3. Mobile Wallets: Mobile Wallets, die in der heutigen digitalen Landschaft allgegenwärtig sind, machen ebenfalls Fortschritte bei der Einführung von PQC. Unternehmen entwickeln mobile Apps, die quantenresistente Algorithmen integrieren und Nutzern sichere und zugängliche Wallet-Lösungen bieten.

Herausforderungen und Überlegungen

Das Potenzial von Post-Quantum-Krypto-Wallets ist zwar immens, doch müssen einige Herausforderungen bewältigt werden, um ihre erfolgreiche Akzeptanz zu gewährleisten.

Kompatibilität

Eine der größten Herausforderungen besteht darin, die Kompatibilität mit bestehenden Blockchain-Netzwerken und -Systemen sicherzustellen. Post-Quanten-Krypto-Wallets müssen so konzipiert sein, dass sie nahtlos mit aktuellen Technologien funktionieren und gleichzeitig neue quantenresistente Algorithmen einführen.

Leistung

Quantenresistente Algorithmen können komplexer sein als herkömmliche und dadurch die Leistung von Krypto-Wallets beeinträchtigen. Entwickler müssen ein Gleichgewicht zwischen Sicherheit und Effizienz finden, um sicherzustellen, dass Wallets schnell und benutzerfreundlich bleiben.

Annahme

Die Einführung neuer Technologien ist immer mit einem Lernprozess verbunden. Die Aufklärung der Nutzer über die Vorteile und Funktionen von Post-Quantum-Krypto-Wallets ist für deren breite Akzeptanz entscheidend. Transparente Kommunikation und benutzerfreundliche Oberflächen können diesen Übergang erleichtern.

Die Zukunft der Krypto-Wallets

Die Zukunft postquantenbasierter Krypto-Wallets ist voller Möglichkeiten. Mit dem Fortschritt der Quantencomputertechnologie werden sich auch die kryptografischen Lösungen weiterentwickeln, die ihren Bedrohungen entgegenwirken sollen.

Neue Technologien

1. Quantenschlüsselverteilung (QKD): Eine der spannendsten Entwicklungen ist die Integration der QKD in Krypto-Wallets. QKD nutzt die Prinzipien der Quantenmechanik, um einen theoretisch unknackbaren Verschlüsselungsschlüssel zu erzeugen und so eine extrem sichere Kommunikation zu gewährleisten.

2. Hybride kryptografische Systeme: Zukünftige Wallets könnten Hybridsysteme integrieren, die klassische und Post-Quanten-Algorithmen kombinieren. Dieser duale Ansatz bietet sofortige Sicherheit und ermöglicht gleichzeitig den schrittweisen Übergang zu vollständig quantenresistenten Lösungen.

3. Dezentrale quantensichere Netzwerke: Mit der Weiterentwicklung der Blockchain-Technologie könnten dezentrale Netzwerke entstehen, die von Natur aus quantenresistente Kryptographie integrieren und so ein Höchstmaß an Sicherheit und Datenschutz bieten.

Regulatorische und ethische Überlegungen

Mit der zunehmenden Verbreitung von Post-Quantum-Krypto-Wallets werden regulatorische und ethische Aspekte eine entscheidende Rolle spielen. Regierungen und Aufsichtsbehörden müssen Richtlinien festlegen, um einen verantwortungsvollen und ethischen Umgang mit diesen Technologien zu gewährleisten.

Die Balance zwischen Sicherheit und Datenschutz, die Verhinderung von Missbrauch und die Gewährleistung eines gerechten Zugangs zu quantenresistenten Lösungen werden zentrale Herausforderungen für politische Entscheidungsträger und Branchenführer darstellen.

Abschluss

Das Aufkommen post-quantensicherer Krypto-Wallets stellt einen monumentalen Wandel in der Welt der Sicherheit digitaler Vermögenswerte dar. Durch die Integration fortschrittlicher quantenresistenter Algorithmen ebnen diese Wallets den Weg für eine sichere Zukunft und sind bestens gerüstet, der Rechenleistung von Quantencomputern standzuhalten.

Auf unserem weiteren Weg wird die Zusammenarbeit von Technologieexperten, Kryptographen und Branchenkennern unerlässlich sein, um diese zukunftssicheren Lösungen zu entwickeln und einzuführen. Der Weg zu einer quantensicheren digitalen Welt hat gerade erst begonnen, und die Innovationen bei Post-Quanten-Krypto-Wallets sind ein Hoffnungsschimmer und ein Garant für Sicherheit in diesem sich wandelnden Umfeld.

Bleiben Sie dran, während wir weiterhin die faszinierende und transformative Welt der Post-Quanten-Kryptographie und ihre Auswirkungen auf die Zukunft des digitalen Asset-Managements erforschen.

Sichere KI-gestützte Sofortzahlung – Revolutionierung von Finanztransaktionen durch modernste Sicher

Krypto-Gewinne ohne Grenzen Erschließung einer globalen Finanzwelt