Jenseits der Blockchain Die Versprechen und Gefahren von Web3 entschlüsseln

Das Internet, wie wir es kennen, hat sich rasant entwickelt. Von den pfeifenden Einwahlverbindungen der Anfangszeit bis hin zu den stets verfügbaren, handlichen Portalen von heute war seine Evolution schlichtweg atemberaubend. Wir haben den Aufstieg von Social-Media-Giganten miterlebt, die Milliarden von Menschen verbinden, von E-Commerce-Plattformen, die den Handel revolutioniert haben, und von Streaming-Diensten, die unsere Art, Unterhaltung zu konsumieren, grundlegend verändert haben. Doch unter dieser Oberfläche des Fortschritts taucht eine drängende Frage auf: Wem gehört diese digitale Welt wirklich? Wer profitiert von den riesigen Datenmengen, die wir täglich generieren? Hier kommt Web3 ins Spiel, eine noch junge, aber äußerst ambitionierte Vision für die nächste Generation des Internets, die verspricht, die Macht von monolithischen Konzernen zurück in die Hände der Nutzer zu verlagern.

Web3 basiert im Kern auf der Blockchain-Technologie. Blockchain ist nicht nur die Grundlage von Kryptowährungen wie Bitcoin, sondern ein verteiltes, unveränderliches Register. Anstatt dass Daten auf einem einzelnen Server unter der Kontrolle einer einzelnen Instanz gespeichert werden, werden sie in einem Netzwerk von Computern repliziert. Diese Dezentralisierung ist der entscheidende Unterschied. Sie bedeutet, dass es keinen zentralen Ausfallpunkt und keine zentrale Kontrollinstanz mit der Macht zur Zensur, Manipulation oder Ausbeutung gibt. Dieser grundlegende Wandel hat tiefgreifende Auswirkungen darauf, wie wir online interagieren, wie wir digitale Vermögenswerte besitzen und wie wir uns im digitalen Raum selbst verwalten.

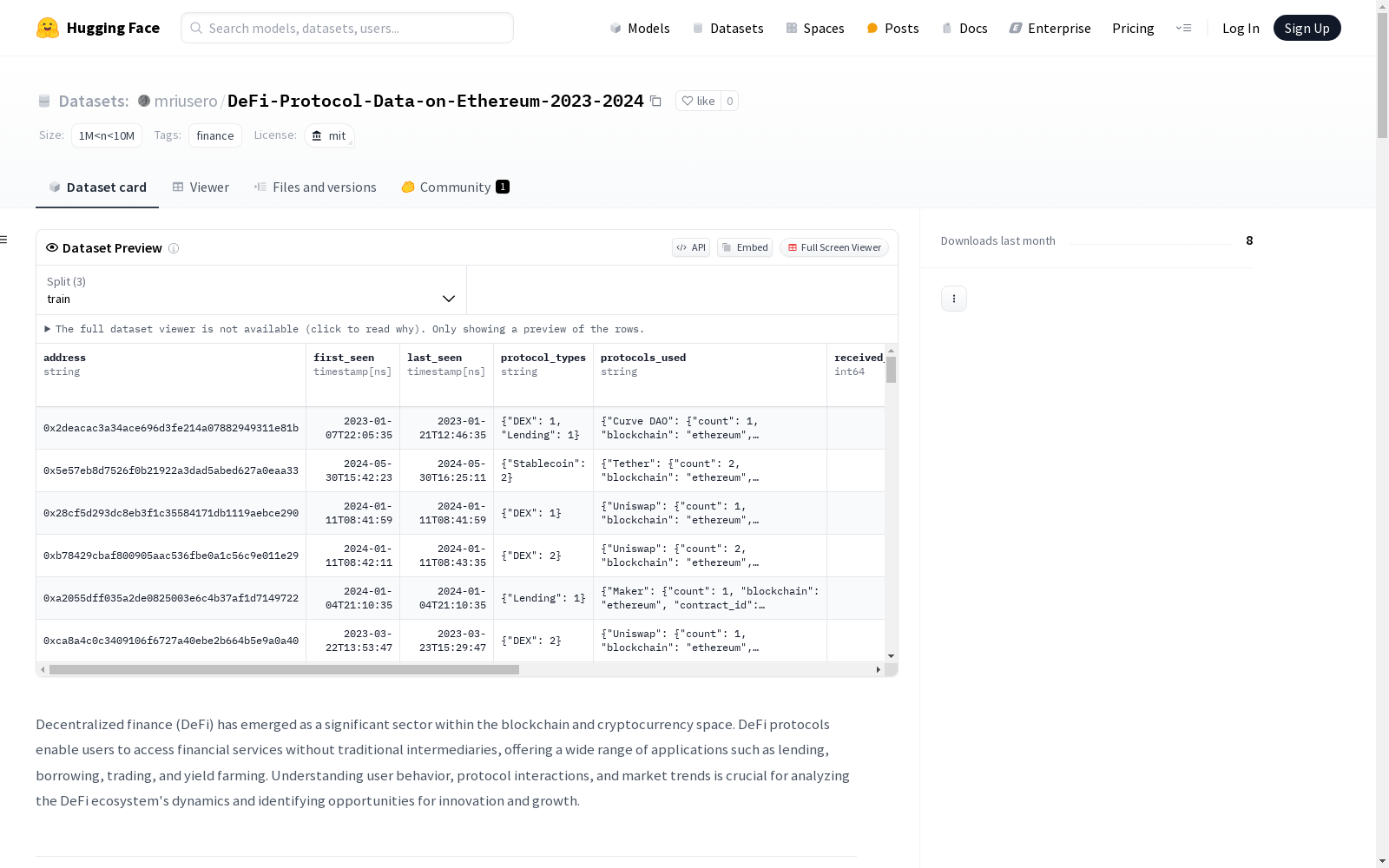

Eine der meistdiskutierten Ausprägungen von Web3 ist das Konzept der dezentralen Anwendungen (dApps). Im Gegensatz zu herkömmlichen Anwendungen, die auf zentralen Servern laufen, nutzen dApps Blockchain-Netzwerke. Das bedeutet, dass ihr Quellcode oft Open Source ist, ihre Funktionsweise transparent ist und ihre Governance von der Community getragen werden kann. Stellen Sie sich eine Social-Media-Plattform vor, auf der Sie Ihre Inhalte wirklich besitzen, Ihre Daten nicht ohne Ihre Zustimmung gesammelt und verkauft werden und Entscheidungen über die Zukunft der Plattform von den Nutzern und nicht von einem Aufsichtsrat getroffen werden. Das ist das Versprechen von Web3-Social-Media. Ähnlich verhält es sich mit dezentralen Finanzen (DeFi): Sie zielen darauf ab, traditionelle Finanzdienstleistungen – Kreditvergabe, Kreditaufnahme, Handel – ohne Intermediäre wie Banken abzubilden, indem sie Smart Contracts auf Blockchains nutzen, um diese Transaktionen zu automatisieren und abzusichern.

Das Aufkommen von Non-Fungible Tokens (NFTs) hat die Öffentlichkeit fasziniert, wenn auch oft kontrovers diskutiert. NFTs repräsentieren einzigartige digitale Vermögenswerte auf einer Blockchain und belegen das Eigentum an allem, von digitaler Kunst und Musik bis hin zu virtuellen Immobilien und In-Game-Gegenständen. Obwohl die Spekulationswelle um einige NFTs Verwunderung ausgelöst hat, bietet die zugrundeliegende Technologie eine revolutionäre Möglichkeit, Authentizität und Eigentum im digitalen Zeitalter zu verifizieren. Für Kreative eröffnen NFTs neue Einnahmequellen und direkten Kontakt zu ihrem Publikum, indem sie traditionelle Vertriebskanäle und deren hohe Provisionen umgehen. Sammlern bieten sie eine nachweisbare Möglichkeit, digitale Artefakte zu besitzen und zu handeln.

Über individuelle Assets hinaus schafft Web3 auch die Grundlage für das Metaverse – persistente, vernetzte virtuelle Welten, in denen Nutzer Kontakte knüpfen, arbeiten, spielen und kreativ sein können. Obwohl das Konzept des Metaverse älter ist als Web3, bietet die Blockchain-Technologie die Infrastruktur für echtes digitales Eigentum in diesen Räumen. In einem auf Web3 basierenden Metaverse werden Ihr virtuelles Land, die Kleidung Ihres digitalen Avatars oder Ihre erstellten Objekte nicht einfach auf einem Firmenserver gespeichert; sie sind Ihr tatsächliches Eigentum, handelbar und interoperabel in verschiedenen virtuellen Umgebungen. Diese Vision eines nutzereigenen, interoperablen Metaverse steht im krassen Gegensatz zu den proprietären, geschlossenen Systemen, die einen Großteil der heutigen Online-Spiele und sozialen Interaktionen prägen.

Die Auswirkungen auf Dateneigentum und Datenschutz sind besonders bedeutend. Im Web3 besteht das Ziel darin, dass Einzelpersonen detaillierte Kontrolle über ihre persönlichen Daten haben. Anstatt dass Unternehmen unsere digitalen Spuren sammeln und monetarisieren, könnten Nutzer ihre Daten potenziell selbst verwalten, deren Nutzung genehmigen und sogar dafür vergütet werden. Dezentrale Identitätslösungen zielen darauf ab, Nutzern eine selbstbestimmte Identität zu geben, die nicht an eine einzelne Plattform gebunden ist. Dadurch wird das Risiko von Identitätsdiebstahl verringert und der Datenschutz verbessert. Dieser Wandel befähigt Nutzer, die Kontrolle über ihr eigenes digitales Ich zu übernehmen.

Web3 fördert zudem ein neues Paradigma der Community-Governance. Durch dezentrale autonome Organisationen (DAOs) können Gemeinschaften gemeinsam über Projekte, Finanzen und Protokolle entscheiden. Token-Inhaber besitzen oft Stimmrechte und können so Änderungen vorschlagen und ratifizieren. Dies schafft eine demokratischere und partizipativere Form der Online-Organisation. Es handelt sich um einen radikalen Bruch mit der Top-down-Entscheidungsfindung, die das Internetzeitalter geprägt hat. Der Blick in eine Zukunft, in der kollektive Intelligenz und gemeinsames Eigentum die digitale Innovation vorantreiben, eröffnet neue Perspektiven. Das Potenzial für eine gerechtere Verteilung von Wohlstand und Macht, die Stärkung marginalisierter Gemeinschaften und die Förderung echter nutzerzentrierter Innovationen begeistert die Befürworter von Web3. Diese Vision zielt darauf ab, die wahrgenommenen Brüche im aktuellen Internet zu überbrücken und eine offenere, transparentere und partizipativere digitale Zukunft zu gestalten. Doch diese ambitionierte Vision ist nicht ohne Herausforderungen und Komplexitäten, auf die wir im Folgenden eingehen werden.

Die Faszination eines dezentralen, nutzergesteuerten Internets ist zwar groß, doch der Weg zur vollen Ausschöpfung des Potenzials von Web3 ist mit erheblichen Hürden und kritischen Überlegungen verbunden. Gerade die Dezentralisierung, die so vielversprechend ist, birgt Komplexitäten und Schwachstellen, die nicht ignoriert werden dürfen. Zunächst einmal sind die technischen Einstiegshürden nach wie vor beträchtlich. Das Verständnis und die Interaktion mit Blockchain-Technologien, die Verwaltung privater Schlüssel und die Navigation durch die Feinheiten von dApps und Smart Contracts können für den Durchschnittsnutzer abschreckend wirken. Dies führt zu einer digitalen Kluft, in der die Vorteile von Web3 zunächst nur einer technisch versierten Minderheit zugänglich sein könnten, wodurch bestehende Ungleichheiten eher verschärft als abgebaut werden. Die Benutzererfahrung verbessert sich zwar, bleibt aber oft weit hinter den ausgereiften Oberflächen etablierter Web2-Plattformen zurück.

Skalierbarkeit stellt eine weitere enorme Herausforderung dar. Viele aktuelle Blockchain-Netzwerke haben Schwierigkeiten, das für eine breite Anwendung erforderliche Transaktionsvolumen zu bewältigen. Obwohl Lösungen wie Layer-2-Skalierungsprotokolle entwickelt werden, reichen die Geschwindigkeit und Kosteneffizienz von Transaktionen auf vielen Blockchains noch nicht aus, damit alltägliche Anwendungen mit zentralisierten Systemen konkurrieren können. Stellen Sie sich vor, Sie versuchen, eine schnelle Zahlung zu tätigen oder eine Website zu besuchen, die aufgrund von Netzwerküberlastung minutenlang zum Laden benötigt – dies ist für einige Web3-Anwendungen bereits Realität.

Die Umweltauswirkungen bestimmter Blockchain-Technologien, insbesondere solcher, die auf Proof-of-Work-Konsensmechanismen wie Bitcoin basieren, haben erhebliche Kritik hervorgerufen. Der immense Energieverbrauch beim Mining hat zu berechtigten Bedenken hinsichtlich der Nachhaltigkeit geführt. Obwohl neuere, energieeffizientere Konsensmechanismen wie Proof-of-Stake zunehmend an Bedeutung gewinnen und für viele Web3-Projekte zentral sind, bleibt der ökologische Fußabdruck des gesamten Blockchain-Ökosystems ein kritisches Thema, das kontinuierliche Aufmerksamkeit und Innovation erfordert.

Sicherheit und Regulierung geben ebenfalls Anlass zu großer Sorge. Die Unveränderlichkeit von Blockchains ist zwar ein Vorteil, bedeutet aber auch, dass bei einem Fehler in einem Smart Contract oder dessen Ausnutzung Gelder unwiederbringlich verloren gehen können. Die noch junge Natur des Web3-Bereichs hat zudem Betrüger angezogen, was zu Betrug, Hacks und unlauteren Geschäftspraktiken geführt und das Vertrauen untergraben hat. Die regulatorischen Rahmenbedingungen hinken noch hinterher und schaffen so ein Umfeld der Unsicherheit für Nutzer und Entwickler. Fehlende klare Richtlinien können Innovationen hemmen und Verbraucher gleichzeitig illegalen Aktivitäten aussetzen. Die Frage der Haftung bei Fehlern in einem dezentralen System ist komplex und noch lange nicht geklärt.

Auch das Konzept echter Dezentralisierung selbst ist umstritten. Viele Web3-Projekte stützen sich mit ihrem Wachstum auf ein Kernteam für Entwicklung, Wartung und sogar die anfängliche Finanzierung. Dies kann zu einer gewissen Zentralisierung innerhalb nominell dezentralisierter Systeme führen. Darüber hinaus kann sich die Verteilung von Governance-Token in DAOs in den Händen weniger Großinvestoren konzentrieren, wodurch neue Machtstrukturen entstehen, die möglicherweise nicht so gerecht sind wie beabsichtigt. Das Versprechen echter Community-Governance erfordert ein sensibles Gleichgewicht.

Darüber hinaus ist der für eine breite Akzeptanz notwendige Kulturwandel erheblich. Web3 erfordert ein anderes Denken – eines, das die individuelle Verantwortung für Sicherheit, die aktive Beteiligung an der Governance und die Bereitschaft zur Akzeptanz neuer Wirtschaftsmodelle betont. Dies stellt eine Abkehr vom passiven Konsummodell dar, das in Web2 vorherrschend war. Die damit verbundenen Komplexitäten und das Verlustrisiko können abschreckend wirken und erfordern daher intensive Schulungsmaßnahmen, um neue Nutzer zu gewinnen und ein tieferes Verständnis der zugrunde liegenden Prinzipien zu fördern.

Der spekulative Charakter mancher Aspekte von Web3, insbesondere auf den Märkten für Kryptowährungen und NFTs, hat Bedenken hinsichtlich der Finanzstabilität und des Verbraucherschutzes hervorgerufen. Die raschen Preisschwankungen und das Potenzial für erhebliche Verluste können Personen anlocken, die die damit verbundenen Risiken möglicherweise nicht vollständig verstehen. Um die langfristige Legitimität von Web3 zu gewährleisten, ist es entscheidend, dass Web3-Technologien zur Schaffung nachhaltiger Werte und zur Förderung echten Nutzens eingesetzt werden und nicht ausschließlich spekulativen Gewinnen dienen.

Trotz dieser Herausforderungen bleibt das grundlegende Ethos von Web3 – die Stärkung des Einzelnen, die Förderung von Transparenz und die Ermöglichung gerechterer digitaler Interaktionen – eine überzeugende Vision. Die kontinuierliche Weiterentwicklung, der zunehmende Fokus auf Nutzererfahrung und Nachhaltigkeit sowie das wachsende Bewusstsein für die ethischen Implikationen deuten darauf hin, dass der Weg in die Zukunft, so verschlungen er auch sein mag, aktiv von einer vielfältigen Gemeinschaft von Entwicklern und Vordenkern gestaltet wird. Der Übergang von Web2 zu Web3 ist kein einfacher Schalter, sondern ein evolutionärer Prozess. Es ist ein fortwährendes Experiment zum Aufbau einer widerstandsfähigeren, offeneren und nutzerzentrierten digitalen Zukunft, die kritisches Engagement, durchdachte Innovation und die konsequente Auseinandersetzung mit den realen Problemen erfordert, die sich ihr in den Weg stellen. Das Potenzial für ein grundlegend anderes Interneterlebnis ist vorhanden, doch seine Verwirklichung hängt von unserer gemeinsamen Fähigkeit ab, die Komplexität mit Ehrgeiz und Umsicht zu bewältigen.

Einführung in das Quantencomputing und seine Auswirkungen

In der sich ständig weiterentwickelnden Technologiewelt haben nur wenige Entwicklungen die Fantasie und Besorgnis von Cybersicherheitsexperten so sehr geweckt wie das Quantencomputing. Im Kern nutzt das Quantencomputing die Prinzipien der Quantenmechanik, um Berechnungen mit Geschwindigkeiten und Effizienzen durchzuführen, die herkömmliche Computer nicht erreichen können. Dieser Quantensprung in der Rechenleistung birgt ein immenses Potenzial für wissenschaftliche Durchbrüche und industrielle Fortschritte. Gleichzeitig stellt er jedoch eine erhebliche Bedrohung für bestehende kryptografische Systeme dar und verändert die Cybersicherheitslandschaft grundlegend.

Die Quantenbedrohung für die klassische Kryptographie

Klassische Kryptographie basiert auf mathematischen Problemen, die mit herkömmlichen Computern nicht lösbar sind. RSA und ECC (Elliptische-Kurven-Kryptographie), zwei der heute am weitesten verbreiteten Verschlüsselungsmethoden, beruhen auf der Schwierigkeit, große Zahlen zu faktorisieren und diskrete Logarithmen zu lösen. Quantencomputer hingegen nutzen Algorithmen wie den Shor-Algorithmus, um diese Probleme exponentiell schneller als klassische Computer zu lösen. Diese Fähigkeit könnte weit verbreitete Verschlüsselungsmethoden potenziell knacken und sensible Daten Angreifern zugänglich machen.

Der Beginn quantenresistenter Upgrades

Um dieser drohenden Quantenbedrohung zu begegnen, verlagert sich der Fokus der Cybersicherheit auf quantenresistente Upgrades. Diese Upgrades zielen darauf ab, kryptografische Systeme zu entwickeln, die auch im Zusammenspiel mit leistungsstarken Quantencomputern sicher bleiben. Ziel ist es, quantensichere Algorithmen und Protokolle zu schaffen und so den Datenschutz in einer Zukunft zu gewährleisten, in der Quantencomputing zum Standard gehört.

Grundprinzipien der quantenresistenten Kryptographie

Quantenresistente Kryptographie konzentriert sich auf mehrere Schlüsselprinzipien zum Aufbau sicherer Systeme:

Post-Quanten-Kryptographie (PQC): Hierbei geht es um die Entwicklung neuer kryptographischer Algorithmen, die gegen Quantenangriffe resistent sind. Im Gegensatz zur klassischen Kryptographie zielt PQC darauf ab, Daten durch die Nutzung mathematischer Probleme zu schützen, die für Quantencomputer schwer zu lösen sind, wie beispielsweise gitterbasierte Probleme, hashbasierte Signaturen und multivariate Polynomgleichungen.

Hybridsysteme: Viele Experten befürworten Hybridsysteme, die klassische und postquantenkryptografische Verfahren kombinieren. Dieser Ansatz bietet eine doppelte Sicherheitsebene und gewährleistet, dass selbst dann, wenn Quantencomputer leistungsstark genug werden, um klassische Kryptografie zu knacken, die quantenresistenten Komponenten weiterhin Schutz bieten.

Standardisierung und Implementierung: Mit der Entwicklung quantenresistenter Algorithmen ist die Standardisierung dieser Methoden entscheidend, um Interoperabilität und breite Akzeptanz zu gewährleisten. Organisationen wie das NIST (National Institute of Standards and Technology) arbeiten aktiv an der Standardisierung postquantenkryptografischer Algorithmen, die eine zentrale Rolle beim Übergang in eine quantenresistente Zukunft spielen werden.

Herausforderungen bei der Entwicklung quantenresistenter Upgrades

Der Weg zu quantenresistenten Upgrades ist nicht ohne Herausforderungen. Die Entwicklung sicherer, effizienter und praktischer quantenresistenter Algorithmen ist ein komplexes Unterfangen, das strenge Tests und Validierungen erfordert. Hier einige der größten Herausforderungen:

Leistung und Effizienz: Quantenresistente Algorithmen müssen effizient genug sein, um für den breiten Einsatz praktikabel zu sein. Die richtige Balance zwischen Sicherheit und Leistung zu finden, ist entscheidend, um sicherzustellen, dass diese Verbesserungen keine übermäßige Latenz oder Ressourcenverschwendung verursachen.

Komplexität und Benutzerfreundlichkeit: Einige quantenresistente Algorithmen sind von Natur aus komplexer als ihre klassischen Pendants. Es stellt eine erhebliche Herausforderung dar, sicherzustellen, dass diese Algorithmen benutzerfreundlich sind und sich nahtlos in bestehende Systeme integrieren lassen, ohne die aktuellen Arbeitsabläufe zu stören.

Übergang und Migration: Der Übergang von klassischer zu quantenresistenter Kryptographie erfordert sorgfältige Planung und Durchführung. Die Migration bestehender Systeme auf neue Algorithmen ohne Beeinträchtigung der Sicherheit oder Datenintegrität ist ein heikler Prozess, der präzise gesteuert werden muss.

Die Rolle von Forschung und Zusammenarbeit

Die Entwicklung quantenresistenter Upgrades ist ein Gemeinschaftsprojekt von Forschern, Branchenführern und politischen Entscheidungsträgern. Akademische Einrichtungen, Technologieunternehmen und Regierungsbehörden spielen allesamt eine entscheidende Rolle bei der Weiterentwicklung dieses Forschungsfelds. Gemeinsame Anstrengungen sind unerlässlich, um Wissen, Ressourcen und Expertise auszutauschen und so die Entwicklung und den Einsatz quantensicherer Lösungen zu beschleunigen.

Schlussfolgerung zu Teil 1

Der Beginn des Quantencomputings läutet eine neue Ära der Cybersicherheit ein, in der traditionelle kryptografische Methoden vor beispiellosen Herausforderungen stehen. Der Weg zu quantenresistenten Upgrades ist gleichermaßen spannend wie beängstigend und erfordert Innovation, Zusammenarbeit und Weitsicht. In dieser transformativen Phase liegt der Fokus weiterhin auf dem Schutz von Daten und der Gewährleistung der Sicherheit der digitalen Welt angesichts der Quantentechnologie. Seien Sie gespannt auf den nächsten Teil, in dem wir die praktischen Anwendungen und realen Auswirkungen quantenresistenter Upgrades genauer beleuchten.

Praktische Auswirkungen und Anwendungen von quantenresistenten Upgrades

Die Bedeutung proaktiver Maßnahmen

Angesichts der drohenden Gefahr des Quantencomputings sind proaktive Maßnahmen unerlässlich, um die Cybersicherheit zu stärken. Organisationen verschiedenster Branchen – von der Finanzwelt über das Gesundheitswesen bis hin zu Regierungsbehörden und darüber hinaus – erkennen zunehmend die Dringlichkeit quantenresistenter Upgrades. Dieser proaktive Übergang mindert nicht nur zukünftige Risiken, sondern gewährleistet auch die Widerstandsfähigkeit gegen potenzielle Quantenbedrohungen.

Fallstudien: Wegweisende Organisationen

Mehrere Organisationen haben bereits damit begonnen, quantenresistente Upgrades in ihre Sicherheitsarchitekturen zu integrieren. Hier einige bemerkenswerte Beispiele:

Finanzinstitute: Banken und Finanzinstitute sind Vorreiter bei der Einführung quantenresistenter Kryptographie. Diese Organisationen verarbeiten große Mengen sensibler Daten und sind daher besonders anfällig für Cyberangriffe. Durch die Implementierung postquantenbasierter kryptographischer Algorithmen können Finanzinstitute ihre Transaktionen und Kundendaten vor potenziellen Quantenangriffen schützen.

Gesundheitssektor: Die Gesundheitsbranche verarbeitet hochsensible Patientendaten. Krankenhäuser und Gesundheitsorganisationen prüfen quantenresistente Upgrades, um Patientendaten zu schützen und die Vertraulichkeit der Daten zu gewährleisten. Dieser proaktive Ansatz hilft, sich gegen aktuelle und zukünftige Bedrohungen zu wappnen und das Vertrauen in die Gesundheitsversorgung zu erhalten.

Regierungsbehörden: Regierungsbehörden verwalten kritische nationale Infrastrukturen und sensible Staatsinformationen. Durch den Übergang zu quantenresistenter Kryptographie können diese Behörden sensible Daten schützen und die nationale Sicherheit in einer quantenbasierten Zukunft gewährleisten.

Praktische Anwendungen der quantenresistenten Kryptographie

Quantenresistente Kryptographie findet in verschiedenen Bereichen praktische Anwendung, die jeweils maßgeschneiderte Lösungen zur Erfüllung spezifischer Sicherheitsanforderungen erfordern. Hier einige der wichtigsten Anwendungsgebiete:

Sichere Kommunikation: In der heutigen vernetzten Welt ist sichere Kommunikation von größter Bedeutung. Quantenresistente Upgrades gewährleisten, dass E-Mail-Kommunikation, Messaging-Apps und andere digitale Kommunikationskanäle vor potenziellen Quantenangriffen geschützt bleiben. Protokolle wie PQC-basierte sichere Messaging-Systeme werden entwickelt, um Datenschutz und Datenintegrität zu gewährleisten.

Datenspeicherung und -verschlüsselung: Der Schutz gespeicherter Daten ist entscheidend für die Wahrung von Vertraulichkeit und Integrität. Quantenresistente Verschlüsselungsmethoden sichern ruhende Daten und gewährleisten so den Schutz sensibler Informationen, selbst wenn Quantencomputer leistungsstark genug werden, um herkömmliche Verschlüsselungen zu knacken.

Digitale Signaturen und Authentifizierung: Digitale Signaturen und Authentifizierungsmechanismen bilden das Rückgrat sicherer digitaler Interaktionen. Quantenresistente kryptografische Algorithmen bieten robuste Lösungen für sichere digitale Signaturen und gewährleisten so die Authentizität und Integrität digitaler Dokumente und Transaktionen.

Die zukünftige Landschaft quantenresistenter Upgrades

Mit Blick auf die Zukunft zeichnet sich ab, dass die Landschaft der quantenresistenten Upgrades vor bedeutenden Fortschritten steht. Mehrere Trends und Entwicklungen prägen die Zukunft:

Fortschritte in der Algorithmenentwicklung: Die laufende Forschung konzentriert sich auf die Entwicklung effizienterer und sichererer postquantenkryptografischer Algorithmen. Innovationen in der gitter-, hash- und codebasierten Kryptografie erweitern die Grenzen des Machbaren und führen zu robusteren quantenresistenten Lösungen.

Integration mit Zukunftstechnologien: Quantenresistente Upgrades werden mit Zukunftstechnologien wie dem Internet der Dinge (IoT), Blockchain und künstlicher Intelligenz (KI) integriert. Diese Integration gewährleistet, dass die Sicherheit dieser Technologien auch in einer quantenbasierten Zukunft nicht beeinträchtigt wird.

Globale Zusammenarbeit und Standardisierung: Globale Zusammenarbeit ist für die erfolgreiche Implementierung quantenresistenter Upgrades unerlässlich. Organisationen wie das NIST arbeiten gemeinsam mit internationalen Gremien an globalen Standards für Post-Quanten-Kryptographie, um Konsistenz und Interoperabilität in verschiedenen Regionen und Branchen zu gewährleisten.

Widerstände überwinden und Veränderungen annehmen

Der Übergang zu quantenresistenten Upgrades verläuft nicht ohne Widerstand. Unternehmen könnten aufgrund von Kosten, Komplexität oder Skepsis vor Herausforderungen bei der Einführung neuer Technologien stehen. Die Bereitschaft zum Wandel und Investitionen in quantenresistente Upgrades sind jedoch entscheidend für die langfristige Sicherheit.

Schluss von Teil 2

Der Weg zu quantenresistenten Upgrades zeugt von menschlichem Erfindungsgeist und dem unermüdlichen Streben nach Sicherheit in einer sich ständig weiterentwickelnden digitalen Welt. Während wir die Komplexität und die Herausforderungen dieses Übergangs bewältigen, liegt unser Fokus weiterhin darauf, unsere Daten zu schützen und eine sichere Zukunft zu gewährleisten. Indem wir informiert bleiben, proaktiv handeln und zusammenarbeiten, können wir die Leistungsfähigkeit quantenresistenter Upgrades nutzen, um unsere digitale Welt vor der drohenden Quantenbedrohung zu schützen. Die Zukunft der Cybersicherheit sieht vielversprechend aus, und quantenresistente Upgrades weisen den Weg in eine sicherere digitale Zukunft.

Vermögen freisetzen Wie die Blockchain neue Wege des Wohlstands knüpft

Kryptochancen überall Die digitale Welt erkunden für eine bessere Zukunft